Bezpečnost a přístupová práva ve vícezdrojové architektuře GraphQL: Klíčové tipy pro ochranu dat

Objevte, jak zajistit bezpečnost dat v GraphQL aplikacích, zejména při práci s různými zdroji. Naučte se, jak implementovat autentizaci a autorizaci pro zabezpečení vašich API.

Úvod: Proč je bezpečnost v GraphQL klíčová?

V dnešním digitálním světě je bezpečnost dat nezbytná. Každý den se na internetu šíří novinky o únikách citlivých informací, což nás nutí přehodnotit naše přístupy k zabezpečení. Ať už jste vývojář, který se teprve učí pracovat s GraphQL, nebo zkušený architekt systému, otázka bezpečnosti a přístupových práv je pro vás určitě velmi důležitá. V tomto článku se podíváme na to, jak můžete efektivně zabezpečit vaše GraphQL API, zejména pak v kontextu vícezdrojové architektury.

Co je GraphQL a proč ho používat?

Pokud se s GraphQL teprve seznamujete, krátce si ho přiblížme. GraphQL je dotazovací jazyk pro API a také runtime pro plnění těchto dotazů pomocí existujících dat. Umožňuje klientům požadovat přesně ta data, která potřebují, namísto toho, aby dostávali předem definované struktury odpovědí, jako tomu je u REST API. Tento flexibilní přístup dává vývojářům mocné nástroje, ale zároveň klade velké nároky na zabezpečení.

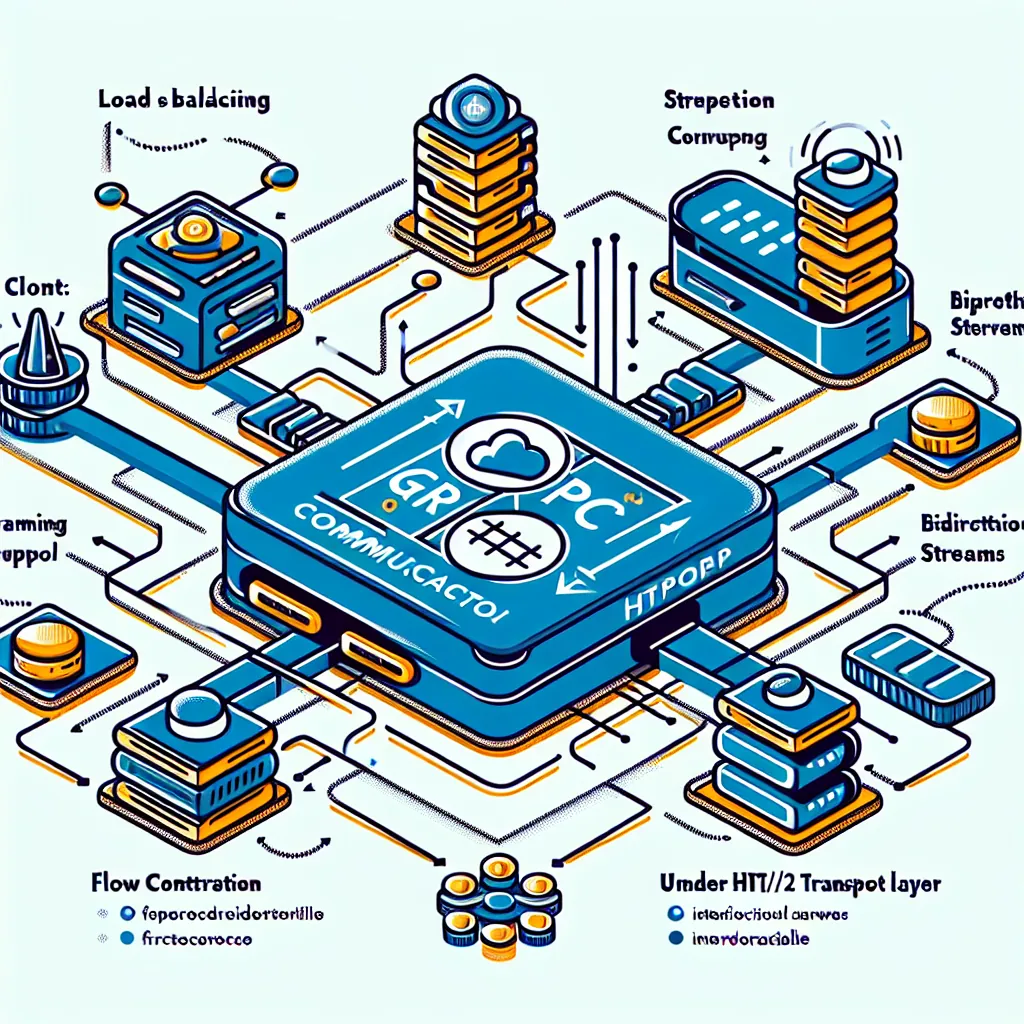

Výzvy spojené s vícezdrojovou architekturou

V mnoha aplikacích se pracuje s různými datovými zdroji – od databází po externí API. Tato vícezdrojová architektura poskytuje mocné možnosti integrace, ale také zvyšuje riziko bezpečnostních hrozeb. Každý datový zdroj může vyžadovat vlastní autentizační mechanismy a politiku přístupových práv. Jak tedy zajistit, že vaše data zůstanou v bezpečí?

Tipy na zajištění bezpečnosti dat v GraphQL

1. Implementujte autentizaci

Prvním krokem k zabezpečení vašeho GraphQL API je implementace autentizace. Bez ní není možné ověřit identitu uživatelů a zajistit, že mají správná práva pro přístup k určitým informacím.

- Token-based Auth: Jedním z nejpopulárnějších způsobů autentizace v GraphQL je použití tokenů. Například JSON Web Tokens (JWT) umožňují bezpečně ověřit uživatele a poskytnout jim přístup k chráněným zdrojům.

- OAuth2: Další možností je použití OAuth2 protokolu, který umožňuje aplikacím získat omezený přístup k uživatelským účtům na jiných službách.

2. Zajištění autorizace

Jakmile máte uživatele autentizované, potřebujete také řídit to, co mohou dělat – tady přichází na řadu autorizace.

- Role-based Access Control (RBAC): Můžete implementovat RBAC systém, kde každému uživatelskému účtu přiřadíte určité role s odpovídajícími právy. Například administrátoři mohou mít širší oprávnění než běžní uživatelé.

- Field-level Authorization: Grafická struktura GraphQL vám umožňuje detailněji definovat přístupová práva na úrovni jednotlivých polí dotazu.

3. Omezte dostupné operace

Dalším důležitým krokem v oblasti bezpečnosti je omezení typů operací a dostupných API endpointů:

- Omezte mutace: Zvažte omezení mutačních operací na ty uživatele, kteří mají příslušná oprávnění.

- Vyhněte se exposování citlivých dat: Při návrhu schématu dbejte na to, abyste neexponovali citlivé informace (např. hesla nebo citlivé osobní údaje) bez adekvátní ochrany.

4. Monitorujte a logujte aktivity

Bezpečnost není jednorázová záležitost; musíte mít systémy pro monitorování a logování aktivit ve vašem API:

- Audit logy: Sledování změn a aktivit může pomoci odhalit podezřelou činnost dříve, než dojde k vážným problémům.

- Detekce anomálií: Implementujte nástroje pro detekci anomálií ve využívání API; například pokud by někdo najednou začal posílat neobvykle vysoký počet požadavků.

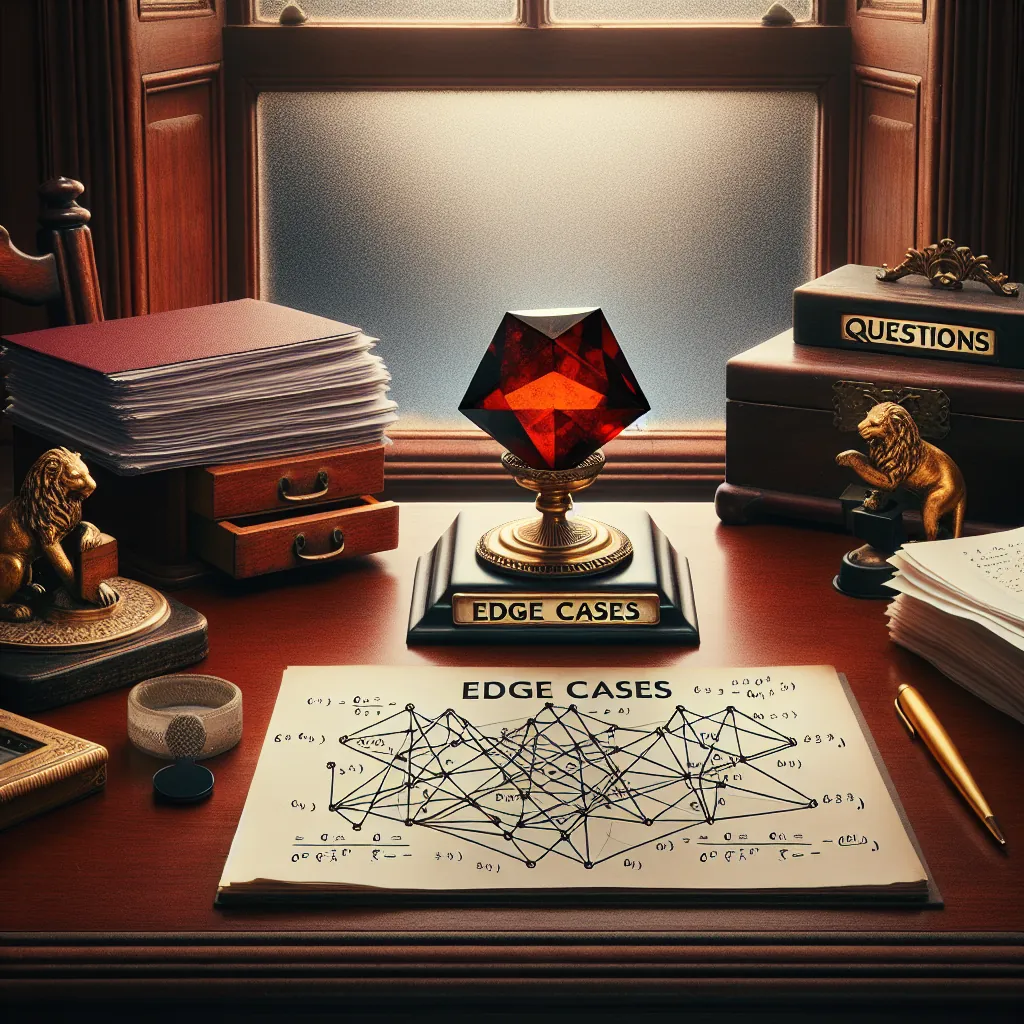

5. Testujte své zabezpečení

Nakonec nezapomeňte své zabezpečení pravidelně testovat:

- Penetrační testy: Provádějte penetrační testy zaměřené na identifikaci slabých míst ve vašem API.

- Automatizované testování: Zahrňte automatizované testy do vašeho CI/CD procesu, abyste zajistili, že nové změny neohrozí existující zabezpečení.

Závěr: Bezpečnost jako nepřetržitý proces

Bezpečnost a přístupová práva ve vícezdrojové architektuře GraphQL jsou komplexní problémy vyžadující důkladnou pozornost a osvědčené praktiky. Správná implementace autentizace a autorizace spolu s pravidelným monitoringem a testováním vám pomůže chránit vaše data před neoprávněným přístupem a útoky. Nezapomeňte si také přečíst další články o nejnovějších trendech v oblasti GraphQL technologií na našem blogu! Pomozte nám budovat bezpečné aplikace pro všechny uživatele!

Bezpečnost API klíčů v GraphQL

Zajímalo by mě, jestli je bezpečné používat API klíče s GraphQL. Vím, že API klíče jsou běžně používané pro autentizaci a autorizaci, ale mám obavy ohledně jejich bezpečnosti, zejména když pracujeme s GraphQL. Jak to vlastně funguje? Může se stát, že se někdo dostane k těmto klíčům a zneužije je? Existují nějaké specifické praktiky nebo doporučení, jak správně spravovat a chránit API klíče v aplikacích, které používají GraphQL? Slyšel jsem o různých metodách zabezpečení, ale nevím, co by bylo ne...

Číst otázku dáleZobrazit odpovědi na otázkuJak správně nastavit přístupová práva v GraphQL?

Zajímalo by mě, jak se dá správně nastavit přístupová práva v GraphQL. Příjde mi to jako dost důležitá věc, protože když pracujeme s API a různými uživatelskými rolemi, je potřeba mít jasně definovaná pravidla, kdo co může vidět a co může měnit. Uvažuju o tom, že bych chtěl mít nějakou strukturu, kde by uživatelé měli omezený přístup k citlivým datům. Uvažuji o implementaci nějakého mechanismu, který by kontroloval oprávnění na základě rolí uživatelů. Zároveň mě zajímá, jestli je lepší to řešit ...

Číst otázku dáleZobrazit odpovědi na otázkuJak ochránit citlivá data ve vícezdrojové architektuře GraphQL?

Zajímalo by mě, jakým způsobem je možné efektivně zabezpečit citlivá data, když pracujeme s vícezdrojovou architekturou v GraphQL. Chápu, že GraphQL umožňuje agregovat data z různých API a databází, což je super pro flexibilitu a výkonnost aplikací, ale co když se jedná o osobní údaje nebo jiné citlivé informace? Jak můžeme zajistit, aby tyto informace zůstaly v bezpečí? Existují nějaké best practices, které bychom měli dodržovat, když navrhujeme schéma a resolvery? Je dobré mít nějaký centrální...

Číst otázku dáleZobrazit odpovědi na otázku